Comment effectuer un test de charge ?

Temps de lecture : 4 minutesVotre système est-il préparé à gérer un grand nombre d’utilisateurs simultanés ? Avez-vous une idée de la capacité maximale de

Temps de lecture : 4 minutesVotre système est-il préparé à gérer un grand nombre d’utilisateurs simultanés ? Avez-vous une idée de la capacité maximale de

Temps de lecture : 4 minutesDans un contexte où les cyberattaques se multiplient et se complexifient, le test de vulnérabilité s’impose comme une démarche incontournable

Temps de lecture : 9 minutesDans les années 2000, des entreprises comme Amazon et Google ont popularisé les services de cloud en offrant des solutions

Temps de lecture : 4 minutesIntroduction : L’urgence de la cybersécurité pour les PME françaises La cybersécurité est devenue une préoccupation primordiale pour les entreprises

Temps de lecture : 5 minutesQue ce soit pour identifier des pannes matérielles, résoudre des problèmes logiciels ou optimiser les performances, le diagnostic informatique permet

Temps de lecture : 6 minutesLa virtualisation des serveurs permet de créer plusieurs serveurs virtuels à partir d’un seul serveur physique. Selon les besoins, cette

Temps de lecture : 5 minutesLe piratage de compte est la manipulation ou l’exploitation frauduleuse d’un compte au détriment de son titulaire légitime. Que faire

Temps de lecture : 6 minutesLe terme SIEM, qui désigne les systèmes de gestion des événements et des informations de sécurité, englobe des plateformes centralisées

Temps de lecture : 5 minutesIntroduction L’infogérance, ou gestion déléguée des services informatiques, est une pratique où une entreprise confie tout ou partie de

Temps de lecture : 4 minutesLes réseaux informatiques d’entreprise sont des systèmes complexes où de multiples ordinateurs sont interconnectés via un serveur central. Ce serveur facilite

Temps de lecture : 6 minutesDocker Swarm, également connu sous le nom de Swarm, est un outil conçu pour compléter les fonctionnalités de Docker Engine,

Temps de lecture : 4 minutesDans le monde d’aujourd’hui, où la connectivité distante est essentielle pour les opérations commerciales, la sécurité des accès à distance

Temps de lecture : 13 minutesDans l’univers numérique en perpétuelle évolution, les cybercriminels sont les spécialistes du contournement, utilisant des stratégies de plus en plus

Temps de lecture : 5 minutesLa gestion des vulnérabilités est un élément clé de la sécurité informatique dans toute entreprise. Les scanners de vulnérabilités, comme

Temps de lecture : 2 minutesLes Jeux Olympiques de Paris 2024 approchent à grands pas, promettant d’attirer l’attention du monde entier sur notre capitale. Si

Temps de lecture : 5 minutesLes services informatiques ont profondément transformé les interactions entre les employés et les clients au sein de votre entreprise. De

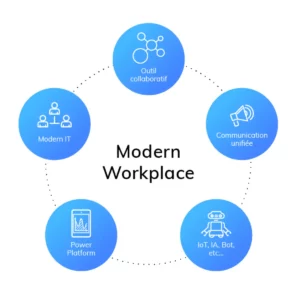

Temps de lecture : 6 minutesLes méthodes de travail évoluent sans cesse. Aujourd’hui, les entreprises doivent s’adapter à la mobilité croissante de leurs collaborateurs, à

Temps de lecture : 4 minutesDevOps est un mouvement novateur qui révolutionne la structure organisationnelle traditionnelle en brisant les barrières entre les équipes de développement

Temps de lecture : 5 minutesDans le vaste écosystème de la messagerie électronique, le choix du protocole approprié revêt une importance capitale, influant sur divers

Temps de lecture : 5 minutesL’hébergement informatique englobe un écosystème de systèmes et de logiciels robustes qui agissent comme des piliers soutenant des applications et