Que signifie SOAR?

Temps de lecture : 4 minutesSOAR ou Security Orchestration, Automation and Response se traduit par orchestration, automatisation et réponse aux incidents de sécurité informatique. En réalité, le terme SOAR regroupe

Temps de lecture : 4 minutesSOAR ou Security Orchestration, Automation and Response se traduit par orchestration, automatisation et réponse aux incidents de sécurité informatique. En réalité, le terme SOAR regroupe

Temps de lecture : 3 minutesLe terme ERP provient directement de l’anglais et derrière l’acronyme Enterprise Ressource Planning se cache en réalité un ensemble de modules fonctionnant à partir d’une

Temps de lecture : 3 minutesUn intranet est un réseau interne privé, utilisé par des entreprises ou autre quelconque entité organisationnelle. Il a une fonctionnalité bien spécifique et se distingue

Temps de lecture : 3 minutesLe pare-feu est un dispositif qui filtre les paquets de données sur la base de règles prédéfinies avant d’autoriser leur passage. La passerelle, quant à

Temps de lecture : 4 minutesDemander un accompagnement Le VPN (Virtual Private Network) est un système qui est largement utilisé, pourtant, les personnes qui connaissent la véritable fonction du VPN

Temps de lecture : 7 minutesUne cyberattaque est une menace informatique qui peut être définie comme l’utilisation non autorisée d’un ordinateur pour voler ou modifier des données internet ou perturber

Temps de lecture : 3 minutesEn apparence, le cryptolocker semble provenir d’un établissement de confiance. Ce peut être une banque, un assureur, mais aussi un fournisseur que vous connaissez bien.

Temps de lecture : 4 minutesLe Shadow IT est un terme qui désigne l’ensemble des utilisations des technologies matérielles et logicielles qui sont réalisées sans l’accord du département informatique directement

Temps de lecture : 4 minutesLes EDR sont des solutions visant à améliorer la sécurité informatique. Ces installations ont pour mission de gérer les différents terminaux afin de détecter certaines

Temps de lecture : 3 minutesDans une entreprise, les différents postes informatiques peuvent être reliés entre eux par un réseau local. Cela permet aux équipes de l’entreprise d’échanger ensemble et

Temps de lecture : 3 minutesIl n’existe pas de sécurité infaillible : tous les systèmes comportent des failles. De fait, toutes les entreprises sont exposées à des risques de cyberattaques.

Temps de lecture : 3 minutesDans un monde de plus en plus numérisé, les entreprises sont tenues de protéger leurs données de la manière la plus efficace et sécurisée possible. En effet,

Temps de lecture : 3 minutesAttaque DDoS : comment s’en protéger ? Alors que les échanges commerciaux se multiplient sur les plateformes numériques, les attaques par déni de service (DDoS)

Temps de lecture : 4 minutesL’utilisation de l’outil informatique offre de nombreux avantages pour les activités basiques, mais pas seulement. Cependant, surfer sur le web, télétravailler, télécharger des applications, logiciels,

Temps de lecture : 3 minutesL’informatique où plus largement le digital devient dans nos vies et surtout dans nos entreprises un élément de plus en plus capital dans la réussite

Temps de lecture : 4 minutesLa plupart des entreprises sont dans une transformation digitale, qui consiste à exploiter la technologie pour atteindre des objectifs spécifiques et, en fin de compte,

Temps de lecture : 3 minutesD’année en année nous assistons à un volume d’attaques ou de piratage informatique qui ne cesse de se renforcer. Plusieurs raisons expliquent ce phénomène. Aujourd’hui,

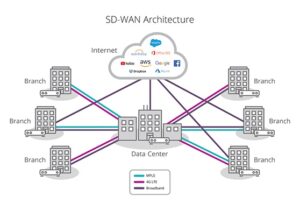

Temps de lecture : 7 minutesDigitalisation, Mobilité, collaboratif, cloud et cloud hybride font que nos réseaux ne fonctionnent plus en vase clos ! ils étaient fermés hier et sont ouverts voire

Temps de lecture : 5 minutesChaque ordinateur connecté à internet (et d’une manière plus générale à n’importe quel réseau informatique) est susceptible d’être victime de piratage informatique. La méthodologie généralement

Temps de lecture : 4 minutesLes entreprises stockent un nombre incalculable de données au quotidien. Ces datas sont utilisées par différents départements ainsi que par les cadres décideurs. Mais au