Qu’est-ce que l’authentification multifacteur?

Temps de lecture : 5 minutesL’AMF ou authentification multifactorielle peut se définir comme un élément de gestion des accès avec des exigences spécifiques afin que

Temps de lecture : 5 minutesL’AMF ou authentification multifactorielle peut se définir comme un élément de gestion des accès avec des exigences spécifiques afin que

Temps de lecture : 5 minutesLe terme d’hameçonnage ou phishing en anglais s’utilise pour désigner des messages frauduleux prenant l’apparence d’une source fiable. La technique

Temps de lecture : 4 minutesL’hameçonnage est une technique d’attaque employée par les pirates informatiques depuis plusieurs décennies. Bien que la méthode ne soit pas

Temps de lecture : 8 minutesLe cheval de Troie est une expression générique désignant un logiciel informatique malveillant qui vise à tromper l’utilisateur pour cacher

Temps de lecture : 5 minutesPour une entreprise, il est essentiel que le système informatique soit opérationnel, car il est le garant de la productivité.

Temps de lecture : 4 minutesAvant de s’attarder sur les définitions du MTBF et du MTTF, il faut bien comprendre l’enjeu des mesures de performance

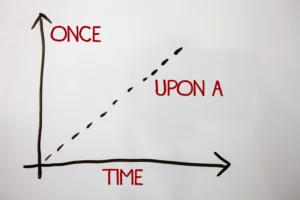

Temps de lecture : 5 minutesSauvegardez vos données ici Le Data Storytelling connaît un véritable essor depuis de nombreuses années. Une discipline plébiscitée par les

Temps de lecture : 3 minutesLe RDP ( Remote Desktop ) correspond à un protocole de communication réseau autorisant les utilisateurs à réaliser une connexion

Temps de lecture : 3 minutesVous avez peut-être déjà remarqué la nécessité d’effectuer un réglage DHCP au niveau des paramètres réseau d’un serveur. En effet,

Temps de lecture : 4 minutesLes logiciels malveillants sont des programmes informatiques ayant pour objectif de nuire à un réseau, une infrastructure, un client, un

Temps de lecture : 3 minutesLe VXLAN ou réseau local extensible virtuel correspond à une technologie de virtualisation de réseaux s’effectuant au niveau de la

Temps de lecture : 4 minutesDepuis plusieurs années, on observe un véritable essor du Low Code, Le Low Code est une technologie favorisant le développement

Temps de lecture : 6 minutesVous vous posez peut-être la question de savoir comment fonctionnent les assistants personnels comme Cortana ou Siri ? Si vous

Temps de lecture : 9 minutesL’Edge Computing est une méthodologie de traitement des données s’effectuant de manière locale, c’est-à-dire auprès des terminaux et des utilisateurs.

Temps de lecture : 5 minutesLe DevSecOps correspond à une méthodologie de développement logiciel, s’attardant plus particulièrement sur la sécurité du cycle de développement. Une

Temps de lecture : 4 minutesLe DataOps se définit comme une méthodologie collaborative de gestion des données (data) dans le but d’obtenir une amélioration de

Temps de lecture : 9 minutesLe monde de la donnée et du marketing est en ébullition avec l’apparition de la CDP. Mais derrière ce mot

Temps de lecture : 5 minutesUne bdd relationnelle reste avant toute une base de données, mais avec des spécificités. Ce qui la distingue des autres,

Temps de lecture : 4 minutesLe serveur virtuel se situe dans un datacenter hors site ou dans le cloud grâce au web. Mais les fonctionnalités

Temps de lecture : 4 minutesVous connaissez peut-être une personne de votre entourage victime d’une tentative d’escroquerie. Plus précisément lorsqu’un pirate informatique attaque et à